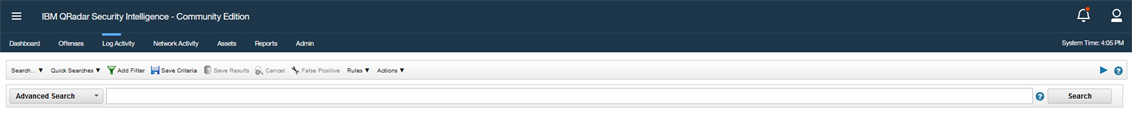

Projet #2 – Installation de QRadar CE 7.5 (FR)

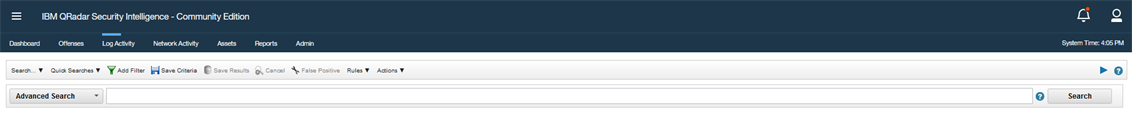

IBM a sorti il y a quelques mois une toute nouvelle mouture de sa version communautaire de QRadar, permettant à ses utilisateurs de passer de la version 7.3.3 à la 7.5. Ces changements permettent une utilisation plus proche de la réalité pour ces utilisateurs étant donné la dépréciation de l'ancienne version. En effet, de plus en plus d'actions étaient devenues impossibles, rendant son utilisation anecdotique.