1. Introduction Hello everyone, here we are, the first article in a series where I will present you small tips to save time everyday on cybersecurity subjects. Today, we will see how to easily manipulate Windows logs with Powershell. If you have already used the event viewer on Windows, you may have noticed several limitations.…

Étiquette : logs

HowTo #1 : Manipulation des fichiers de logs en Windows (FR)

1. Introduction Bonjour à tous, nous voici dans le premier article de présentation de petits tips pour gagner du temps au quotidien sur des sujets divers et variés de la cybersécurité. Nous allons voir ici comment manipuler facilement les logs Windows via le Powershell. En effet, si vous avez déjà visionné ces logs via l’observateur…

Tips : Utilisation du Log Activity dans QRadar

1. Introduction Bonjour à tous, voici un petit tips sur l’utilisation du Log Activity dans QRadar. Cet outil de QRadar est le point central pour tout ce qui est analyse des évènements et compréhension d’une alerte. Si vous êtes analyste ou encore intéressé par comment gagner du temps dans la recherche de vos informations, vous…

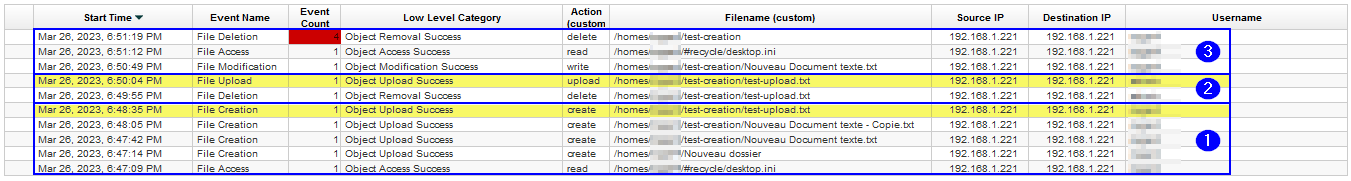

Collecte de logs Synology #2 : Création d’un DSM QRadar

1. Introduction Bonjour à tous, voici le deuxième article de la séries consacrée à la collecte des événements sur les équipements Synology. Nous avons vu dans le précédent article comment mettre en place l’envoi des logs via syslog-ng. Maintenant nous allons nous intéresser à la partie qui va permettre d’avoir des logs utilisables dans QRadar,…

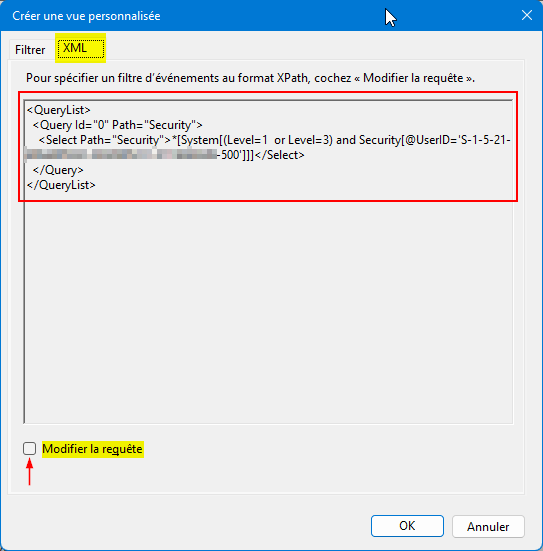

La magie du XPath

1. Introduction Dans cet article, nous allons voir comment il est possible de d’envoyer vers QRadar (quasiment) tous les logs qu’une machine Windows récupère. Vous avez vu précédemment comment mettre en place la collecte d’une machine Windows via un agent Wincollect, mais nous n’avions pas creusé ce qui est récupéré par cet agent. Pour mieux…

Collecte de logs Synology #1 : Configuration du syslog

1. Introduction Bonjour à tous, nous voici dans cette nouvelle série d’articles axée sur la collecte d’événements ainsi que la mise en place de scenarii pour les équipements NAS Synology. En effet, ces équipements sont de plus en plus utilisés par les petites entreprises comme par les particuliers mais je n’ai pas trouvé de solution…

Comment surveiller vos équipements #5 – Scénarios de détection

Dans ce dernier volet de la série axée autour de la construction d’un mini-SOC utilisant QRadar CE, nous allons voir comme détecter des attaques perpétrées sur vos équipements. Pour cela nous allons créer des règles de détection qui vont générer des alertes quand toutes les conditions définies sont réunies.

Comment surveiller vos équipements #4 – Les bases de l’AQL

Dans ce quatrième article vous allez partir à la découverte de l’AQL, un langage très utile dans QRadar pour exploiter et comprendre les événements que vous collectez.

Comment surveiller vos équipements #3 – DSM personnalisé

Vous allez découvrir dans ce troisième volet comment collecter vos équipements spéciaux dans votre SI. Vous allez approfondir les notions de DSM personnalisé, de parsing, mapping, regex…

Comment surveiller vos équipements #2 – Premières collectes

Vous allez découvrir dans ce deuxième volet comment mettre en place la collecte d’événements sur les équipements les plus usuels dans le monde informatique.